Una nueva campaña de malware para Android está utilizando la plataforma de Hugging Face como repositorio para miles de variaciones de una carga útil APK que recopila credenciales para servicios financieros y de pago populares.

Hugging Face es una plataforma popular que aloja y distribuye modelos, conjuntos de datos y aplicaciones de inteligencia artificial, procesamiento de lenguaje natural y aprendizaje automático. Se considera una plataforma confiable y es poco probable que active advertencias de seguridad, pero actores maliciosos han abusado de ella en el pasado para alojar modelos de IA maliciosos.

La reciente campaña descubierta por investigadores de la empresa rumana de ciberseguridad Bitdefender aprovecha la plataforma para distribuir malware para Android.

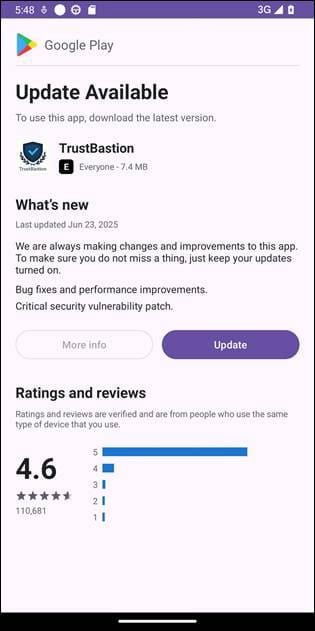

El ataque comienza con la incitación de víctimas a instalar una aplicación de descarga llamada TrustBastion, que utiliza anuncios de tipo scareware que afirman que el dispositivo objetivo está infectado. La aplicación maliciosa se disfraza de herramienta de seguridad y afirma detectar amenazas como estafas, mensajes SMS fraudulentos, intentos de phishing y malware.

Inmediatamente después de la instalación, TrustBastion muestra una alerta de actualización obligatoria con elementos visuales que imitan a Google Play.

En lugar de distribuir malware directamente, el dropper contacta con un servidor vinculado a trustbastion[.]com que redirige a un repositorio de conjuntos de datos de Hugging Face que alberga el APK malicioso. La carga útil final se descarga de la infraestructura de Hugging FAce y se distribuye a través de su red de distribución de contenido.

Para evadir la detección, el actor de amenazas utiliza polimorfismo del lado del servidor que genera nuevas variantes de carga útil cada 15 minutos. Durante el análisis se eliminó el repositorio que servía la carga útil, pero la operación resurgió bajo un nuevo nombre, Premium Club, que utilizaba nuevos íconos pero conservaba el mismo código malicioso.

Esto le da al malware la capacidad de ofrecer superposiciones de pantalla, capturar la pantalla del usuarios, realizar deslizamientos, bloquear intentos de desinstalación y más. El malware también muestra interfaces de inicio de sesión falsas que suplantan servicios financieros como Alipay y WeChat para robar credenciales, e intenta robar el código de bloqueo de pantalla.

El malware permanece conectado en todo momento al servidor de comando y control, que recibe los datos robados, prosigue a enviar instrucciones de ejecución de comandos, actualizaciones de configuración y también envía contenido falso dentro de la aplicación para hacer que TrustBastion parezca legítimo.

Los usuarios de Android deben evitar descargar aplicaciones de tiendas de aplicaciones de terceros o instalarlas manualmente. También deben revisar los permisos que solicita una aplicación y asegurarse de que sean necesarios para su formalidad.

Google está empezando a probar una nueva función en Chrome que promete transformar el navegador de una herramienta pasiva a un asistente activo impulsado... Leer más...

Free AI Website Maker