Los ciberdelincuentes han encontrado un nuevo canal para distribuir malware: TikTok. Aprovechando la popularidad de esta red social, están publicando videos que prometen activaciones gratuitas de software como Photoshop, pero en realidad inducen a los usuarios a ejecutar comandos maliciosos en PowerShell que desencadenan una cadena de infección avanzada.

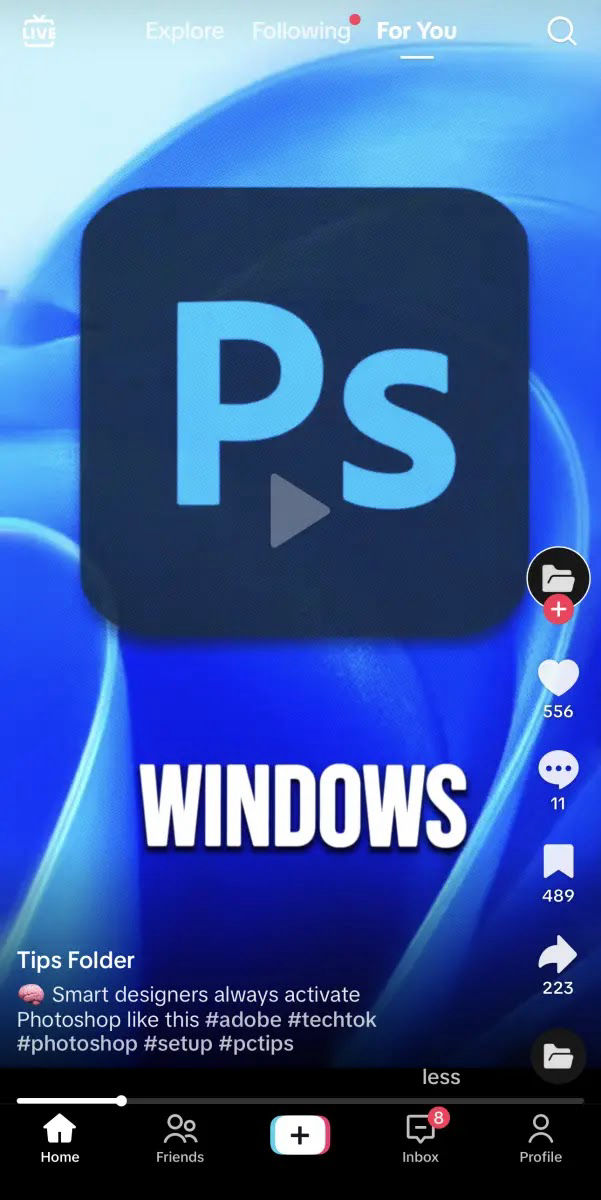

Los atacantes publican videos en TikTok que aparentan ser tutoriales legítimos para activar software de pago sin licencia. Uno de estos videos, que ofrecía una supuesta activación gratuita de Photoshop, acumuló más de 500 "me gusta" antes de ser detectado. El truco consiste en convencer al usuario de abrir PowerShell como administrador y ejecutar un comando aparentemente inofensivo:

Esta campaña combina ingeniería social con técnicas avanzadas de evasión. Al compilar código malicioso en tiempo de ejecución y ejecutarlo directamente desde la memoria, los atacantes evitan los mecanismos tradicionales de detección basados en archivos. Además, el uso de TikTok como vector de distribución representa una evolución preocupante en la forma en que los atacantes alcanzan a sus víctimas.

Apple actualiza sus visores de realidad mixta con el nuevo chip M5, abriendo la puerta a modelos de inteligencia artificial... Read more..

El CEO de NVIDIA comparte una confesión inesperada sobre su carrera, su admiración por Elon Musk y su... Read more..

Hackers vinculados a estados-nación accedieron a sistemas internos de F5, exponiendo fallos críticos y secretos... Read more..

Administradores de TI reportan problemas críticos tras los parches mensuales de Microsoft... Read more..

No Code Website Builder